Mit benutzerdefinierten Warnmeldungen und Datenvisualisierung können Sie IP-Verkehrsprobleme schnell erkennen und verhindern.

Paessler PRTG macht es Ihnen leicht, einen Überblick über Ihre IT-Infrastruktur zu erhalten. Er erkennt automatisch alle Netzwerkgeräte innerhalb eines bestimmten IP-Adressbereichs in Ihrem Subnetz und fügt sie Ihrem Monitoring-Setup hinzu. Auf diese Weise können Sie nicht nur viel Zeit sparen, sondern auch herausfinden, ob Geräte an Ihr Netzwerk angeschlossen sind, die dort gar nicht sein sollten.

Wenn Sie überprüfen möchten, ob Ihre Geräte über das Netzwerk oder das Internet erreichbar sind, verwenden Sie einfach die Sensoren Ping v2 oder Cloud Ping v2 in PRTG. Diese Sensoren pingen die IP-Adresse eines Geräts an und benachrichtigen Sie sofort, wenn das Gerät nicht wie erwartet erreichbar ist. Auf diese Weise können Sie so schnell wie möglich reagieren und das Problem beheben, bevor es geschäftskritisch wird.

Mit unseren Packet Sniffer und Flow (NetFlow, jFlow, sFlow, IPFIX) Sensoren können Sie Engpässe in Ihrem Netzwerk leicht identifizieren und gleichzeitig die Netzwerksicherheit im Auge behalten. Diese Sensoren schlüsseln den Netzwerkverkehr nach IP-Adressen, Ports oder Protokollen auf und machen ihn sichtbar, so dass Sie auf einen Blick die IP-Adressen ausfindig machen können, die die meiste Bandbreite in Ihrem LAN verbrauchen.

Messen Sie die Reaktionszeit Ihres DNS-Servers und stellen Sie sicher, dass er mit dem DNS v2 Sensor vor Angriffen aus dem Internet geschützt ist. Dieser Sensor löst Domain-Namenseinträge auf und vergleicht sie mit einem Filter. Auf diese Weise können Sie sicherstellen, dass niemand den DNS-Cache kompromittiert hat, um Mitarbeiter oder Kunden beispielsweise auf bösartige Websites umzuleiten.

Diagnostizieren Sie Netzwerkprobleme, indem Sie die IP-Adressen Ihrer Netzwerkgeräte, einschließlich Router, Switches, Linux- und Windows-Server und anderer Endpunkte, kontinuierlich überwachen. Zeigen Sie Betriebszeit, Reaktionszeit, Datenverkehr nach IP-Adressen und andere wichtige Kennzahlen in Echtzeit an. Visualisieren Sie Monitoring-Daten in übersichtlichen Diagrammen und Dashboards, um Probleme leichter zu erkennen. Verschaffen Sie sich den Überblick, den Sie für die Behebung von Problemen bei der Netzwerkkonfiguration benötigen.

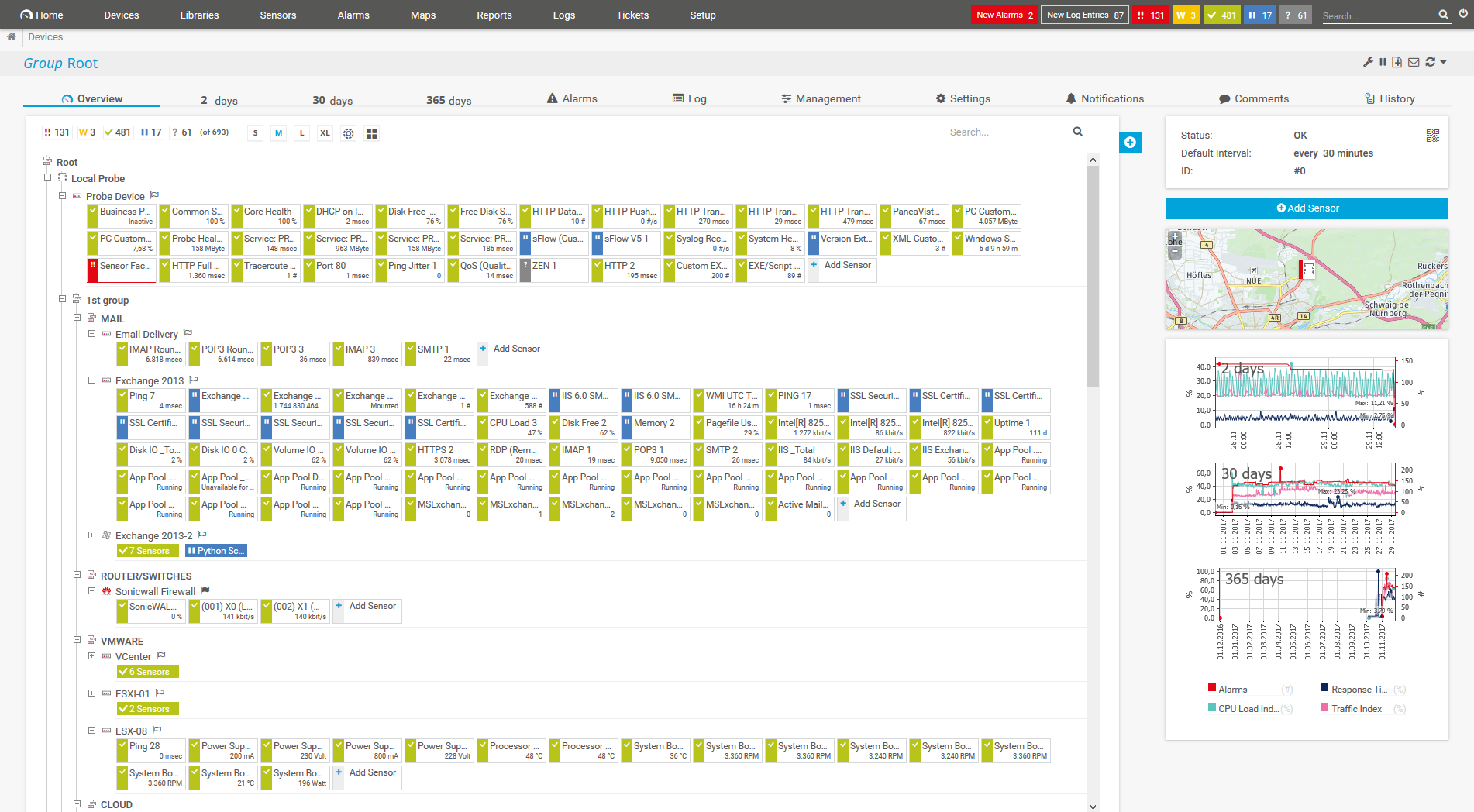

Ansicht des Gerätebaums des gesamten Monitoring-Setups

Benutzerdefiniertes PRTG Dashboard für die Überwachung der gesamten IT-Infrastruktur

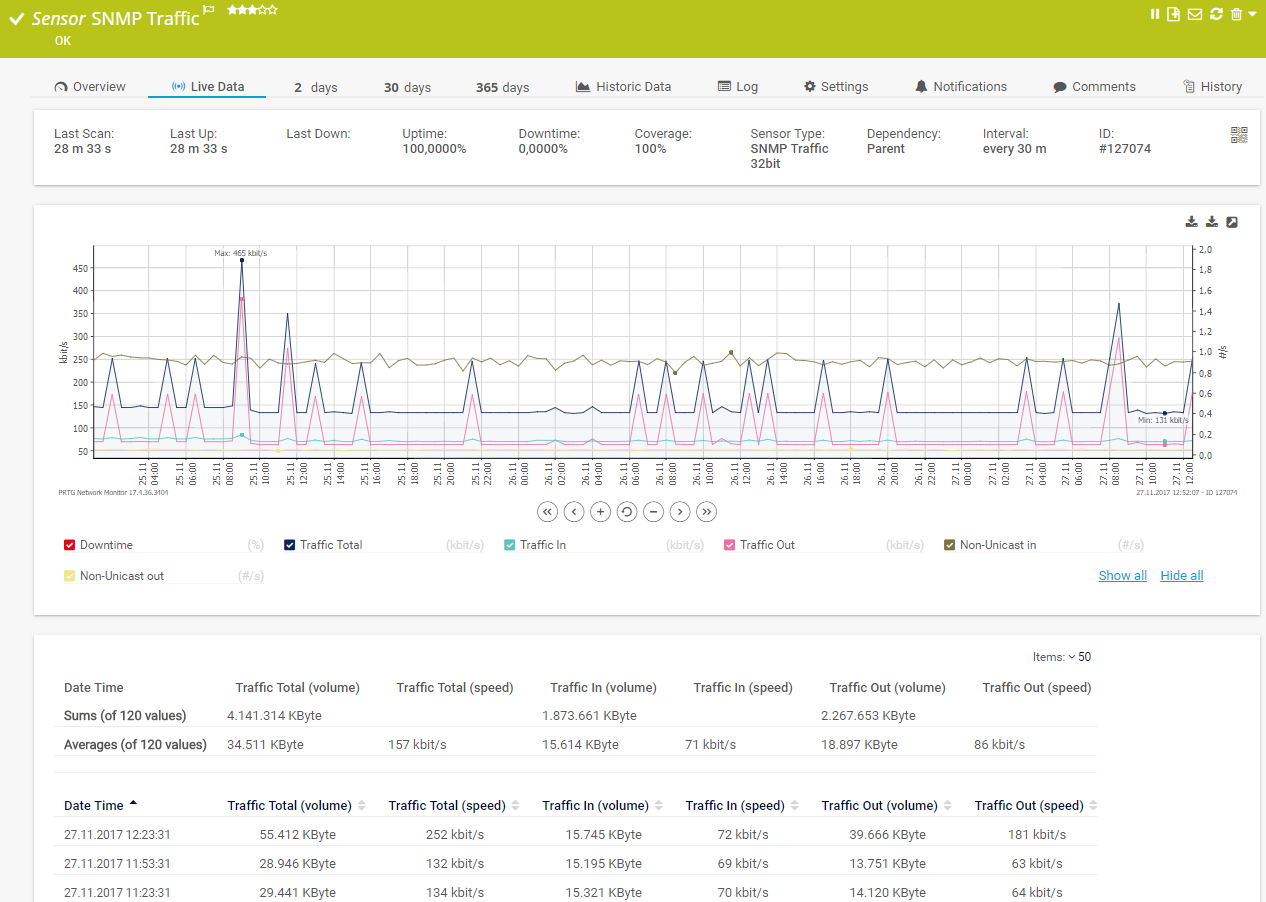

Live-Diagramm der Verkehrsdaten in PRTG

Als Administrator möchten Sie den Datenverkehr in Ihrem Netzwerk genau im Auge behalten. Und das aus gutem Grund: Eine einzige IP-Adresse kann so viel Bandbreite verbrauchen, dass dies letztlich negative Folgen für Ihre gesamte IT-Infrastruktur haben kann. Mit unserem IP Monitoring-Tool PRTG beugen Sie Traffic-Problemen langfristig vor und optimieren so die Leistung Ihres Netzwerks.

Wie viel Datenverkehr fließt insgesamt durch Ihr Netzwerk? Der Sensor SNMP Datenverkehr zeigt Ihnen z.B. den Gesamtverkehr sowie den ein- und ausgehenden Verkehr auf Ihren Netzwerkgeräten an.

Belastet die Weihnachtszeit Ihren Online-Shop zusätzlich? Mit der PRTG IP Monitoring-Lösung können Sie wöchentliche, monatliche und saisonale Schwankungen in Ihrem Netzwerkverkehr erkennen. Sie sehen, wie sich der Datenverkehr über längere Zeiträume entwickelt und können Maßnahmen ergreifen, um die Bandbreiten-Kapazitäten entsprechend anzupassen.

Sie können sich Ihren Netzwerkverkehr auch detaillierter ansehen. Über Packet Sniffing, mit NetFlow-Sensoren für Cisco-Geräte oder mit anderen Flow-Technologien wie sFlow oder jFlow können Sie Ihren Datenverkehr genauer analysieren und Ihr IP Monitoring feiner abstimmen.

Die Sensoren zeigen den Umfang des Mail- und Webverkehrs, den durch Dateiübertragungen oder Chat-Protokolle erzeugten Verkehr und vieles mehr an. Woher kommen diese Daten? Wer ist der Empfänger? Welche Protokolle werden verwendet? Auf all diese Fragen finden Sie mit unserem IP Traffic Monitoring eine Antwort.

Sie wissen immer, was in Ihrem Netzwerk vor sich geht - entweder über das zentrale Dashboard, das Ihre Infrastruktur in Form eines hierarchischen Gerätebaums darstellt, oder indem Sie mit unserem benutzerfreundlichen Drag-and-Drop-Editor eigene Maps und Dashboards erstellen.

Unsere Monitoring-Software verwendet ein einfaches Ampelsystem, um Sie zu warnen (gelb), zu alarmieren (rot) oder um Ihnen zu zeigen, dass alles einwandfrei funktioniert (grün). So sehen Sie auf einen Blick, ob es ein Problem gibt, das Ihre Aufmerksamkeit erfordert.

Mit PRTG können Sie ganz einfach benutzerdefinierte Warn- und Fehlerschwellenwerte festlegen, die Ihren individuellen Monitoring-Anforderungen entsprechen. Definieren Sie zum Beispiel Trigger für Benachrichtigungen, um sicherzustellen, dass das richtige Team informiert wird, sobald ein Schwellenwert überschritten wird.

Darüber hinaus können Sie aus verschiedenen Kommunikationskanälen wie E-Mail, SMS, Teams-Nachricht, Push-Benachrichtigung und mehr wählen. Auf diese Weise können Sie sicher sein, dass Sie kein Problem zu lösen haben, wenn PRTG Sie nicht benachrichtigt.

PRTG wird mit über 250 vorkonfigurierten Sensoren ausgeliefert, mit denen Sie Ihre Netzwerkgeräte der gängigsten Hersteller sowie Ihre gesamte IT-Infrastruktur überwachen können - out-of-the-box.

Wählen Sie die Sensoren aus, die Sie für Ihre spezifischen Anforderungen benötigen - egal, ob Sie Ihre On-Premises- oder Cloud-Umgebung, Ihre Server-Hardware oder virtuellen Server, Ihre Websites und vieles mehr im Auge behalten wollen.

PRTG enthält mehr als 250 vorkonfigurierte Sensortypen für die Überwachung Ihrer gesamten On-Premises-, Cloud- und Hybrid-Cloud-Umgebung. Sehen Sie sich unten einige Beispiele an!

Eine Liste aller verfügbaren Sensoren finden Sie im PRTG Manual.

Stellen Sie sicher, dass Sie Ihre Dienstleistungsvereinbarungen einhalten, indem Sie Störungen und Ausfallzeiten verhindern. Implementieren Sie z.B. ein IP SLA Monitoring und überwachen Sie die Qualität Ihrer VoIP-Verbindungen rund um die Uhr.

Überwachen Sie Ihre VPN-Verbindungen und messen Sie den Netzwerkverkehr, die Auslastung und die Anzahl der eingeloggten Benutzer. Erkennen Sie Verbindungsprobleme und verdächtigen Datenverkehr, bevor sie Ihren Kunden oder Kollegen echte Probleme bereiten.

Behalten Sie Ihre Firewalls, Ports, Server und andere wichtige Aspekte Ihrer IT-Infrastruktur stets im Auge, um die Sicherheit Ihres Netzwerks zu gewährleisten. Benutzerdefinierte Warnmeldungen informieren Sie in Echtzeit über Unregelmäßigkeiten in Ihrer Umgebung.

Mit benutzerdefinierten Warnmeldungen und Datenvisualisierung können Sie IP-Verkehrsprobleme schnell erkennen und verhindern.

PRTG ist in wenigen Minuten eingerichtet und kann auf einer Vielzahl von mobilen Geräten genutzt werden.

Durch die Zusammenarbeit mit innovativen Anbietern integrieren wir PRTG mit den Lösungen unserer Partner und schaffen so maximale Benutzerfreundlichkeit.

Durch die Kombination von PRTGs umfangreichen Monitoring-Features mit IP Fabrics automatisierter Netzwerksicherung verbessert sich Ihre Netzwerksichtbarkeit und -zuverlässigkeit.

Paessler und Plixer bieten eine Kombination aus einer umfassenden Netzwerk-Überwachungs- und einer leistungsstarken Flow-Monitoring-Lösung: Früherkennung von Störungen in Verbindung mit tiefgehender Problemanalyse.

Mit ScriptRunner integriert Paessler eine leistungsstarke Lösung zur Script-Automatisierung in PRTG Network Monitor. ScriptRunner bildet alle Tätigkeiten und Prozesse rund um die PowerShell ab.

Echtzeitwarnungen und benutzerdefinierte Benachrichtigungen erleichtern die Lösung von Problemen beim IP-Monitoring.

Netzwerk-Monitoring-Software – Version 26.1.116.1532 (9. Februar 2026)

Download für Windows und cloudbasierte Version PRTG Hosted Monitor verfügbar

Englisch, Deutsch, Spanisch, Französisch, Portugiesisch, Niederländisch, Russisch, Japanisch und vereinfachtes Chinesisch

Netzwerkgeräte, Bandbreite, Server, Anwendungen, virtuelle Umgebungen, Remote-Systeme, IoT und mehr

Wählen Sie das für Sie optimale Abonnement von PRTG Network Monitor

IP steht für Internet Protocol und beschreibt eine Reihe von Standards und Anforderungen für die Erstellung und Übertragung von Datenpaketen (Datagrammen) über Netzwerke. Im OSI-Modell wird das Internetprotokoll (IP) als Teil der Netzwerkschicht betrachtet. IP wird in der Regel zusammen mit einem übergeordneten Protokoll verwendet, vor allem mit TCP (Transmission Control Protocol). Der IP-Standard wird durch RFC 791 geregelt.

IP ist für den Betrieb in einem dynamischen Netzwerk ausgelegt. Das bedeutet, dass es ohne ein zentrales Verzeichnis funktionieren muss und sich nicht auf bestimmte, bereits vorhandene Verbindungen oder Knotenpunkte stützen kann. IP ist ein verbindungsloses Protokoll, das sich an Datagrammen orientiert, d. h. jedes Paket muss die IP-Quelladresse, die IP-Zieladresse und andere Daten im Header enthalten, um erfolgreich zugestellt zu werden.

Eine IP-Adresse (Internet-Protokoll-Adresse) ist eine numerische Darstellung, die eine bestimmte Schnittstelle im Netz eindeutig identifiziert. IP-Adressen sind Binärzahlen, werden aber in der Regel in dezimaler (IPv4) oder hexadezimaler (IPv6) Form ausgedrückt, um das Lesen und die Verwendung für den Menschen zu erleichtern.

Sowohl bei IPv4 als auch bei IPv6 ist es nicht möglich, sich die IP-Adresse eines jeden Geräts zu merken. Die Namensauflösung bietet eine Möglichkeit, eine IP-Adresse mit einem aussagekräftigeren Namen zu verknüpfen. Im Internet wird die Namensauflösung über das Domain Name System (DNS) abgewickelt. Mit DNS kann ein Name im Format host.domain anstelle der IP-Adresse des Ziels verwendet werden.

Heute gibt es zwei IP-Versionen, IPv4 und IPv6. IPv4-Adressen sind 32-Bit-Binärzahlen, die maximal 4.294.967.296 (2³²) eindeutige IP-Adressen zulassen. Sie werden wie folgt geschrieben: 168.212.226.204

IPv6 wurde von der Internet Engineering Task Force (IETF) entwickelt, um einen größeren IP-Adressraum für alle mit dem Internet verbundenen Geräte zu schaffen. Darüber hinaus wurden Änderungen vorgenommen, um die Effizienz der IP-Paket-Header zu verbessern, sowie Verbesserungen beim Routing und bei der Sicherheit.

IPv6 verwendet 128-Bit-Adressen, wodurch 3,4 x 1038 (2128) eindeutige IP-Adressen möglich sind. Sie werden im hexadezimalen Format geschrieben: 2DAB:FFFF:0000:3EAE:01AA:00FF:DD72:2C4A

IP-Monitoring-Tools, auch bekannt als IP-Tracker oder IP-Adressüberwachungs-Tools, sind Software-Anwendungen oder Online-Dienste, die zur Überwachung und Verfolgung von IP-Adressen eingesetzt werden. Eine IP-Adresse ist eine eindeutige numerische Kennung, die jedem an ein Computernetz angeschlossenen Gerät zugewiesen wird.

IP Monitoring-Tools werden in der Regel von Netzwerkadministratoren, Sicherheitsexperten, Website-Besitzern und Einzelpersonen verwendet, die sich um ihre Online-Privatsphäre und Sicherheit sorgen. Durch die Überwachung und Verfolgung von IP-Adressen ermöglichen diese Monitoring-Tools die proaktive Verwaltung, die Verbesserung der Sicherheit und die Fehlerbehebung bei netzwerkbezogenen Problemen.

IP Monitoring-Tools bieten verschiedene Funktionen und Möglichkeiten, um IP-Adressen zu überwachen und zu verfolgen. Einige gängige Monitoring-Features von IP-Tools sind:

In PRTG sind „Sensoren“ die grundlegenden Monitoring-Elemente. Ein Sensor überwacht in der Regel einen Messwert in Ihrem Netzwerk, z.B. den Traffic eines Switchports, die CPU-Last eines Servers oder den freien Speicherplatz auf einer Festplatte. Im Durchschnitt benötigen Sie etwa 5-10 Sensoren pro Gerät oder einen Sensor pro Switch-Port.

Paessler hat in über 600 IT-Abteilungen weltweit Tests durchgeführt, um ihre Netzwerk-Monitoring-Software noch besser auf die Bedürfnisse von Sysadmins abzustimmen. Das Ergebnis der Umfrage: Über 95 % der Teilnehmer würden PRTG weiterempfehlen – oder haben es bereits getan.

Paessler PRTG läuft in Unternehmen jeder Größe. Sysadmins lieben PRTG, weil die Software ihren Arbeitsalltag sehr erleichtert.

Bandbreite, Server-Auslastung, virtuelle Umgebungen, Webseiten oder VoIP-Services – mit PRTG behalten Sie den Überblick über Ihr gesamtes Netzwerk.

Jeder hat andere Anforderungen an sein Monitoring. Deshalb können Sie PRTG kostenlos testen.